| |||||||

| |||||||

| Fitur | |||||||

| Berikut adalah beberapa fitur khusus MysqlPasswordAuditor | |||||||

| |||||||

| Instalasi & Un-instalasi. | |||||||

| MysqlPasswordAuditor dilengkapi dengan Installer yang dapat membantu Anda dalam instalasi lokal & un-instalasi. Ini memiliki setup wizard intuitif yang memandu Anda melalui serangkaian langkah-langkah dalam penyelesaian instalasi. | |||||||

| Pada setiap titik waktu, Anda dapat menghapus produk dengan menggunakan Uninstaller terletak di lokasi berikut (secara default) | |||||||

| [Windows 32 bit] C: \ Program Files \ SecurityXploded \ MysqlPasswordAuditor [Windows 64 bit] C: \ Program Files (x86) \ SecurityXploded \ MysqlPasswordAuditor | |||||||

| Menggunakan MysqlPasswordAuditor | |||||||

| MyMysqlPasswordAuditor adalah aplikasi GUI yang mudah digunakan, bahkan untuk pemula. Berikut adalah langkah-langkah sederhana | |||||||

| |||||||

| Screenshots | |||||||

| Berikut adalah screenshot dari MysqlPasswordAuditor | |||||||

| Screenshot 1: MysqlPasswordAuditor menunjukkan Password Mysql pulih | |||||||

| |||||||

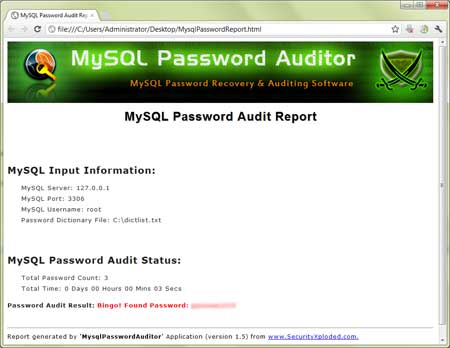

| Screenshot 2: Audit Laporan akhir dalam format HTML yang dihasilkan oleh MysqlPasswordAuditor. | |||||||

| |||||||

| Rilis Sejarah | |||||||

| |||||||

| Ucapan Terima Kasih | |||||||

| Terima kasih kepada MySql masyarakat untuk kontribusinya terbuka mereka dan membawanya ke ketinggian yang lebih besar hari demi hari. | |||||||

| Unduh | |||||||

|

jadilah orng yg brguna untuk orng lain N orng tua..... jgn prnh mnyrh apbla mnghdpi suatu mslh.... kuncinya adlh.....Smngt N trz Smngt

Jumat, 23 November 2012

MY SQL Password Editor

Ethical Hackers

Ethical Hackers

Ethical hacking adalah tindakan hacking yang dilakukan atas izin dan atas sepengetahuan pemilik. Dengan mengikuti metodologi yang mirip dengan yang penyerang, ethical hacker berusaha untuk melihat jenis informasi publik tentang organisasi tersebut. kebocoran Informasi dapat mengungkapkan rincian penting tentang sebuah organisasi, seperti struktur, aset, dan mekanisme defensif. Setelah ethical hacker mengumpulkan informasi ini, informasi dievaluasi untuk menentukan apakah memiliki resiko potensial atau tidak. Ethical Hacker melakukan probing lebih lanjut untuk menguji untuk setiap kelemahan yang tak terlihat.

Kerahasiaan informasi klien adalah salah satu masalah yang paling dominan dalam panduan ethical hacking. Ketika bekerja pada sebuah proyek, ethical hacker mungkin akan menemukan beberapa informasi penting tentang pengguna atau perusahaan. Ia harus memastikan bahwa informasi ini dirahasiakan. Semua hasil, didokumentasikan serta dalam format elektronik, harus disimpan dalam kondisi yang aman. Informasi dapat berarti banyak pengguna atau perusahaan, dan karenanya ethical hacker menghormati prioritas kliennya

Pengelompokan Hacker

Pengelompokan hacker dilakukan berdasarkan aktifitas yang mereka lakukan, beberapa tipe hacker yaitu :

1. Black Hat Hacker

Merupakan jenis hacker yang menggunakan kemampuan mereka untuk melakukan hal-hal yang bersifat merusak dan melanggar hukum. Kelompok ini lebih tepatnya disebut sebagai cracker.

2. White Hat Hacker

Merupakan jenis hacker yang menggunakan kemampuan mereka untuk menghadapi Black Hat Hacker. Kelompok ini juga dikenal dengan nama security analys, security consultant dan lain-lain.

3. Grey Hat Hacker

merupakan jenis hacker yang memiliki dua keyakinan, kadang mereka menjadi white hat hacker dan kadang pula mereka menjadi black hat hacker.

4. Suicide hacker

Merupakan jenis hacker yang tidak takut pada ancaman hukuman, dan mempunyai tujuan melakukan kekacauan yang sebesar-besarnya. Suicide hacker bisa disejajarkan dengan para teroris bom bunuh diri yang tidak takut mati.

Pengelompokan Jenis Serangan

untuk menguasai komputer korban hacker hanya perlu mengeksploitasi salah satu elemen yang bermasalah pada komputer korban. Elemen atau jenis serangan ini dapat dikelompokkan sebagai berikut :

· Level Sistem Operasi

· Level Aplikasi

· Shrink Wrap Code

· Kesalahan Konfigurasi

Tutorial Ethical Hacking

http://www.youtube.com/watch?v=efMbgI0eeKU

Senin, 19 November 2012

Definition of an Application Letter

Definition

of an Application Letter

An application letter is merely another

name for a cover letter, the official business letter often included with a job

application and/or resume and sent to a prospective employer. Although

application letters are generally considered optional components of applying

for a job, more and more frequently, employers are singling out those who

actually take the time to write an application letter as their top picks. Here

are a few components of a typical, successful application letter:

Professional

Style

Application letters are usually, and

should always, be in an officer letter style, like block style. These letters

should be formatted properly and checked for spelling and grammatical errors.

Salutation

Although many application letters open

with a simple "Sir or Madam:", the more successful application

letters are addressed personally to the hiring manager (which often takes some

research on the part of the job applicant).

Body

The body of a good application letter,

usually 3 to 4 paragraphs, explains why the applicant is a good fit for the

job, explains relevant experience, and shows how that experience would be

useful if selected for the career opportunity.

Attachments

An application letter is rarely sent to

a prospective employer alone. It is usually accompanied by a resume, salary

history, list of references, and/or other documentation of achievements.

Length

Application letters are generally no

more than one page in length. Employers are unimpressed by application letters

of half a page or less, though; filling most of one page is the safest way to

complete an application letter.

Langganan:

Postingan (Atom)